社交工程攻击 网络安全最隐蔽的防线缺口

在当今高度互联的数字时代,网络攻击手段层出不穷,但最令人不安的并非那些依赖复杂代码和技术漏洞的攻击,而是那些直接针对人性弱点的社交工程攻击。作为承接网络工程后的关键防御环节,社交工程攻击已成为网络安全体系中最为薄弱却最具破坏力的隐患。

社交工程攻击的本质:操纵人心的艺术

社交工程攻击并非依靠技术暴力破解,而是通过心理学手段,利用人类的信任、好奇心、恐惧或贪婪等情感,诱导受害者自愿泄露敏感信息或执行危险操作。这种攻击之所以危险,是因为它绕过了防火墙、加密技术和入侵检测系统等传统网络工程防线,直接攻击网络安全链中最不可预测的一环——人。

主要攻击形式与案例剖析

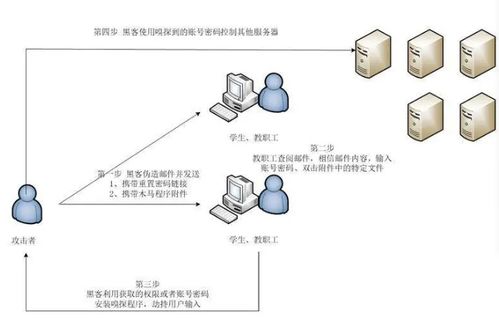

- 钓鱼攻击:攻击者伪装成可信实体(如银行、社交平台或公司IT部门),通过电子邮件、短信或即时消息诱导受害者点击恶意链接、下载附件或输入登录凭证。一起著名案例是2016年美国大选期间的“鱼叉式钓鱼”攻击,黑客通过精心伪装邮件成功入侵民主党全国委员会系统。

- pretexting:攻击者虚构一个可信场景或身份(如技术支持人员、执法人员或新同事),通过电话或面对面交流获取信息。例如,攻击者可能冒充IT支持人员,以“系统升级”为由要求员工提供密码。

- 尾随攻击:攻击者跟随授权人员进入限制区域,利用人们通常不愿质疑他人或避免尴尬的心理。在承接网络工程的实际环境中,未佩戴工牌的“访客”可能轻松进入机房重地。

- 诱饵攻击:攻击者在公共场所放置感染病毒的U盘,利用人们的好奇心。实验显示,超过一半的拾获者会将未知U盘插入工作电脑。

为何社交工程攻击如此有效?

- 利用认知偏差:攻击者熟练运用社会认同(“所有人都这样做”)、权威原则(“我是你的上司”)和稀缺性(“限时优惠”)等心理学原理。

- 个性化与精准性:通过社交媒体等渠道收集个人信息,使攻击信息极具针对性和可信度。

- 低成本高回报:相较于开发复杂漏洞,社交工程攻击成本低廉但成功率高,且难以追溯。

承接网络工程后的防御策略

网络工程的完成只是安全建设的基础,防御社交工程攻击需要技术、流程与人员培训的深度融合:

- 技术加固:

- 实施多因素认证,即使凭证泄露也能增加防护层。

- 部署高级邮件过滤系统,识别并拦截钓鱼尝试。

- 严格限制权限,遵循最小权限原则。

- 制度与流程:

- 建立清晰的信息验证流程,如通过独立渠道确认异常请求。

- 制定物理安全规范,包括访客管理和区域准入制度。

- 设立安全事件报告机制,鼓励员工上报可疑情况而不必担心责罚。

- 人员意识培训:

- 开展定期、逼真的模拟攻击训练,如内部钓鱼测试。

- 教育员工识别常见社交工程迹象,如紧急语气、异常请求链接等。

- 培养“零信任”心态,即使面对内部请求也需验证。

- 持续监控与响应:

- 监控异常数据访问模式。

- 制定详细的社交工程攻击应急响应预案。

- 定期评估和更新防御策略,应对不断演变的社交工程技术。

###

在网络工程构建的硬件与软件防线之外,社交工程攻击揭示了一个根本事实:最先进的防火墙也无法防止员工在电话中透露密码。因此,在承接网络工程后,组织必须将人的因素置于安全战略的核心,通过持续教育、文化建设和多层次的防御措施,构建既能抵御技术攻击又能防范人性弱点的全面安全体系。唯有认识到社交工程攻击的本质并采取相应措施,我们才能在日益复杂的网络威胁环境中真正筑牢防线。

如若转载,请注明出处:http://www.maibaolaw.com/product/29.html

更新时间:2026-06-03 06:29:34